O que parecia ser um ataque cibernético maciço à Agência Tributária tomou um rumo inesperado. Após dias de investigações, a AEAT confirmou que Não houve violação nos seus sistemas ou dados dos contribuintes comprometidos .

O verdadeiro objetivo era um Agência privada em Málaga , que trata de informações fiscais para pequenas empresas e pessoas físicas. A famosa figura de " $38 milhões " que os hackers Trinity mencionados vem de documentos internos desta agência, não do Tesouro.

Este caso deixa uma lição clara: o Cibersegurança não termina nos sistemas públicos . As empresas privadas que lidam com informações sensíveis também devem fortalecer suas defesas para evitar se tornarem o elo fraco. A colaboração entre os dois setores será fundamental para enfrentar os riscos futuros, especialmente com a chegada iminente de Verifactu , o sistema de faturação em tempo real. Neste artigo, analisamos o que aconteceu, quem está por trás disso e as lições essenciais para as empresas no novo ambiente digital.

Quem é Trindade

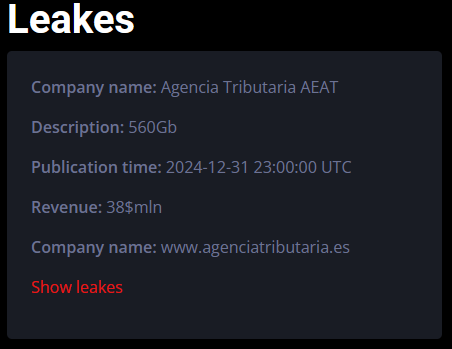

Trinity é um grupo de hackers especializado no uso de ransomware de dupla extorsão. Este método envolve extrair dados confidenciais das organizações e, em seguida, criptografar seus sistemas, exigindo um resgate para evitar que as informações sejam vazadas. Neste caso, conseguiram retirar 690GB de dados da Agência Tributária, que incluem informações fiscais e pessoais de milhares de contribuintes e funcionários públicos. E pedem um resgate de 38 milhões de dólares para não publicá-los.

Como: O ataque de acordo com a nova pesquisa

Após dias de incerteza, o alegado ataque informático à Agência Tributária acabou por ser uma ameaça dirigida a uma agência privada, e não à AEAT. Inicialmente, o grupo Trinity alegou ter roubado 560 GB de dados fiscais e pessoais, exigindo um resgate de 38 milhões de dólares. No entanto, investigações posteriores revelaram que os dados comprometidos pertencem a uma consultoria fiscal independente. O valor de "38 milhões" foi erroneamente interpretado como um pedido de resgate, quando na verdade parece corresponder a documentos internos da empresa afetada.

Como: Vulnerabilidades potenciais

Embora a Agência Tributária não tenha sido hackeada, o caso deixa lições importantes. As empresas afetadas são frequentemente vítimas de acesso remoto inseguro, software desatualizado ou estratégias de phishing, como e-mails fraudulentos que enganam os funcionários para roubar credenciais. O aumento do trabalho remoto aumentou esses riscos, já que muitas organizações ainda não fortalecem seus sistemas contra ameaças crescentes.

Quando e onde: a cronologia que confundiu todos

Tudo começou em 29 de novembro, quando Trinity publicou na dark web uma suposta prova da invasão. Apesar de nunca terem contactado a Agência Tributária, alegaram ter dados fiscais críticos. O anúncio gerou comoção na mídia, mas dias depois, a AEAT negou o ataque depois de analisar seus sistemas e confirmar que nenhuma atividade suspeita havia sido detetada em seus servidores. A verdadeira vítima foi uma agência em Málaga, cujos dados foram comprometidos e usados para apoiar as alegações do grupo de hackers.

Este resultado mostra que, embora não tenha havido violação na Agência Tributária, os ataques às empresas colaboradoras podem ter um impacto semelhante. A lição é clara: a cibersegurança deve ser reforçada em toda a cadeia de gestão de dados.

O objetivo por trás da ameaça da Trindade: o que realmente aconteceu

Trinity alegou ter roubado 560 GB de dados fiscais da Agência Tributária (AEAT), exigindo um resgate de US$ 38 milhões até 31 de dezembro de 2024. No entanto, após vários dias de investigações, confirmou-se que os sistemas AEAT não foram violados. O alegado "resgate" parece ter sido baseado em documentos financeiros internos de uma agência privada em Málaga, cujos dados foram comprometidos e utilizados como base para extorsão mediática.

Dupla extorsão: uma estratégia perigosa

Embora o ataque à AEAT se tenha revelado falso, o modus operandi de Trindade continua a ser um exemplo de "dupla extorsão": primeiro, roubam informação e depois ameaçam divulgá-la se não receberem um pagamento. A sua estratégia joga com a urgência das vítimas, especialmente quando se trata de dados fiscais ou pessoais que podem prejudicar a reputação de instituições públicas ou empresas privadas.

Esses tipos de ameaças buscam mais do que apenas dinheiro. Tentam gerar desconfiança na gestão pública e criar uma crise de imagem. Se o vazamento tivesse sido real, teria impactado seriamente milhares de contribuintes e funcionários, afetando até mesmo o sistema tributário no processo de implementação do Verifactu, o sistema de faturamento em tempo real que entrará em vigor em 2024.

Medidas preventivas e vulnerabilidades expostas

Apesar de não ter havido pirataria informática na Agência Tributária, os danos reputacionais e a confusão mediática eram evidentes. A AEAT suspendeu temporariamente o teletrabalho e reforçou as suas medidas de segurança. Este caso mostra que a cibersegurança não depende apenas dos próprios sistemas, mas também de terceiros que gerem dados sensíveis.

A lição é clara: num mundo digitalizado e altamente interligado, qualquer elo fraco pode ser usado como ponto de entrada. O verdadeiro ataque ocorre não só aos servidores, mas também à confiança pública e à perceção de segurança institucional.

Um aviso na véspera de Verifactu: Além do Ataque da Trindade

O caso Trindade, embora não tenha afetado a Agência Tributária, é um claro lembrete dos riscos enfrentados por empresas e entidades públicas em um ambiente digital cada vez mais complexo. Isto é especialmente relevante face à chegada iminente de Verifactu , o sistema de faturação em tempo real que ligará diretamente as empresas ao Tesouro a partir de 2024.

A Verifactu obrigará todas as faturas a serem transmitidas e registadas de forma automática e constante. Ao mesmo tempo que promete maior transparência fiscal, também expande a superfície de ataque para Cibercriminosos , o que poderia tentar comprometer empresas ligadas à rede fiscal. Isso torna cada empresa uma vulnerabilidade potencial.

Como as empresas devem se preparar

Perante este cenário, as empresas devem agir agora para reforçar a sua cibersegurança:

- Acesso remoto Shield: Certifique-se de que as conexões externas estejam protegidas usando rede segura e autenticação multifator.

- Formação constante: Instrua os funcionários a identificar tentativas de phishing e outras ameaças comuns.

- Integração segura com a Verifactu: Avalie e proteja todas as conexões com plataformas externas para evitar vazamentos de dados ou acesso não autorizado.

A cibersegurança como estratégia-chave

O caso Trinity mostra que os dados são um ativo valioso e protegê-los deve ser uma prioridade. A lição é clara: Não basta confiar em sistemas de terceiros , uma vez que qualquer empresa ligada pode tornar-se o elo fraco de uma cadeia vulnerável.

Com o Verifactu prestes a entrar em funcionamento, o Cibersegurança não é mais opcional . As empresas que gerem dados devem adotar uma postura preventiva e estratégica para proteger as suas informações, a sua reputação e a confiança dos seus clientes. Em um ambiente onde cada conexão é um gateway potencial, a proteção de dados deve ser tão consistente quanto a própria cobrança.